- 40 Jahre Zauberwürfel: Google mit Rubik-Doodle

- Neues zur Xbox One: Gebraucht-Spiele, Online-Zwang, Kamera-Überwachung und Kompatibilität

- IBM Sicherheitsforscher entdecken neuen Banking-Trojaner "Shifu"

- Debian Entwickler warnen: Fehler in Intels Skylake und Kaby Lake CPUs

- Gerücht: iOS 8 nicht mehr für iPhone 4

- 40 Jahre Zauberwürfel: Google mit Rubik-Doodle

- Google Doodle: Zauberwürfel – Rubik’s cube!

Online Banking mit dem Handy: Experten warnen vor mTAN

Compterhilfen » News » Online Banking mit dem Handy: Experten warnen vor mTAN

19.05.2014, 17:23 Uhr (15827x gelesen)

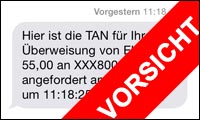

Sicherheitsexperten warnen laut dem Spiegel vor dem mTAN Verfahren beim Onlinebanking: Dieses sei nicht sicher und auf aktuellen Smartphones anfällig für Betrugsversuche. Beim mTAN Verfahren wird zur Freischaltung einer Aktivität beim Online-Banking – zum Beispiel einer Überweisung – eine SMS mit einer Transaktionsnummer (TAN) verschickt. Diese braucht man zusammen mit der PIN, mit der man sich beim Online-Banking anmeldet, um die gewünschte Aktion auch durchzuführen.

Sicherer sei stattdessen, einen TAN-Generator zu nutzen, zitiert der Spiegel Frank-Christian Pauli, Bankenexperte des Bundesverbands der Verbraucherzentralen. Hierbei wird die EC-Karte in einen kleinen Kartenleser eingesteckt. Man muss sich dann zunächst mit der EC PIN anmelden und dann eine TAN generieren, die mit der Webseite der Bank abgeglichen wird. Das muss aber einerseits die Bank unterstützen, andererseits muss man immer den kleinen Kartenleser dabei haben, um eine Überweisung zu tätigen.

Sicherer sei stattdessen, einen TAN-Generator zu nutzen, zitiert der Spiegel Frank-Christian Pauli, Bankenexperte des Bundesverbands der Verbraucherzentralen. Hierbei wird die EC-Karte in einen kleinen Kartenleser eingesteckt. Man muss sich dann zunächst mit der EC PIN anmelden und dann eine TAN generieren, die mit der Webseite der Bank abgeglichen wird. Das muss aber einerseits die Bank unterstützen, andererseits muss man immer den kleinen Kartenleser dabei haben, um eine Überweisung zu tätigen.

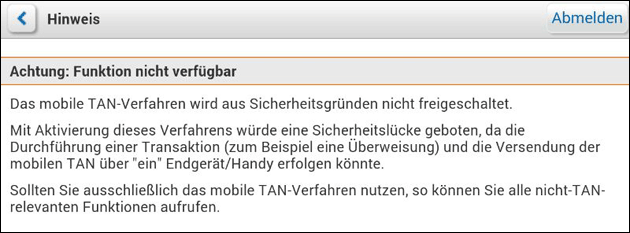

Sicherer ist man aber, wenn man nicht das gleiche Gerät für Online-Banking und SMS-Empfang nutzt: Wer sich auf einem Computer oder Laptop bei dem Online Banking seiner Bank anmeldet, die mTAN aber per SMS auf sein Handy geschickt bekommt, ist weniger gefährdet: Manche Banken sperren den Zugriff auf ihre Webseiten bereits für die Geräte, die auch für den Empfang der mTAN angemeldet sind.

Wer sein Online-Banking nämlich mit dem gleichen Smartphone macht, mit dem er auch SMS empfängt, könnte nämlich auf einen Virus oder eine Phishing-Email hereinzufallen: damit lassen sich versehentlich Apps aus unsicheren Quellen installieren, wenn man versehentlich auf einen falschen Link klickt. Im Hintergrund können sich dann Apps von manipulerten Webseiten installieren: „Über manipulierte Handy-Apps können Internetdiebe mittlerweile auch Smartphones ausspionieren“ warnt Christian Funk von der Sicherheitsfirma Kaspersky – allein im ersten Quartal 2014 habe sich die Zahl der Smartphone-Attacken fast versechsfacht.

Betroffen sind vor allem Android Telefone, auf denen der Trojaner „FakeToken“ aktiv ist. Er soll mittlerweile für 5% der Angriffe auf Mobilgeräte verantwortlich sein und die mTAN aus einer empfangenen SMS auslesen. Damit er auf ein Smartphone kommt, muss der Nutzer zunächst Downloads aus fremden Quellen (also nicht über den Google Play Store) aktivieren und das gefährliche Programm dann selbst installieren.

Letzte Computer News:

Mehr Tipps zu Online Banking mit dem Handy: Experten warnen vor mTAN

Der Trend zum kriminell motivierten Schadprogramm lässt nicht nach. Besonders das Auftreten vo...

Die Postbank hat ihre Sicherheitsstandards beim Online-Banking um EV-SSL-Zertifikaten (Extended...

Die Postbank hat ihre Onlinebanking-Seiten für das iPhone optimiert und bietet als erste Bank ...

- Online-Banking mit Bankix

MoinIch weiß nicht ob ich mit meiner Frage hier richtig bin.Mein System Win7 Home Premium 64Bit UEF...

Kein Online Banking mit Macbokk Pro

Kein Online Banking mit Macbokk ProHallo zusammen,ich komme nicht mit dem Macbook ins Online Banking rein.Auch Paypal geht nicht mehr, ...

KIS 2014 erkennt Drucker im Modus Online-Banking nicht?

KIS 2014 erkennt Drucker im Modus Online-Banking nicht?Hallo ,ich habe für einen Bekannten KIS 2014 installiert, um sicheres Online-Banking zu ermö...

- Ich muss dringend warnen von einem Tool von AVG Tune Up Utility für Windows

Hallo liebe PC Gemeinschaft,-ich muss dringen warnen vor dem Tool AVG Tune Up Utilitie.(30 Tage Vers...

Online Banking mit dem Handy: Experten warnen vor mTAN