- WWDC: Das sind die drei neuen MacBooks

- Vorsicht, Virus: Gefährliche Chips angeblich in Wasserkocher und Bügeleisen

- MSN Problem Online an 2 Endpunkten (karstenpien)

- Vorsicht: Gefälschte Telekom Rechnung enthält Virus

- Fritz!Box Sicherheitslücke: Auch WLAN-Repeater und Powerline Adapter betroffen!

- Frohes Fest und virtueller Schnee bei Google

- Port 32764: Auch Cisco Router mit Sicherheitslücke

Router Sicherheitslücke: Ist mein Router gefährdet?

Compterhilfen » News » Router Sicherheitslücke: Ist mein Router gefährdet?

04.01.2014, 09:49 Uhr (12377x gelesen)

Heise online hatte gestern über einen unbekannten Dienst in zahlreichen Router-Modellen der Firmen Linksys und Netgear berichtet, über den man nicht nur die Router Einstellungen, sondern auch die gewählten Passwörter auslesen können soll.

Die betroffenen Router-Modelle sind über den sonst ungenutzten Port 32764 erreichbar: Darüber lassen sich verschiedene Befehle an den Router senden und ihn etwa komplett auf die Werkseinstellungen zurücksetzen oder die auf dem Router vergebenen Passwörter anzeigt.

Die Router sind dabei nicht nur aus dem lokalen Netzwerk erreichbar, teilweise lässt sich auch über das Internet auf den betroffenen Port der Geräte zugreifen, wie Heise berichtet. Um den eigenen Router zu testen, hat Heise online ein Python Skript bereitgestellt. Wer den Zugriff aus dem Internet testen möchte, kann dies auch mit dem „Heise Netzwerkcheck“ probieren.

Ist mein Router betroffen?

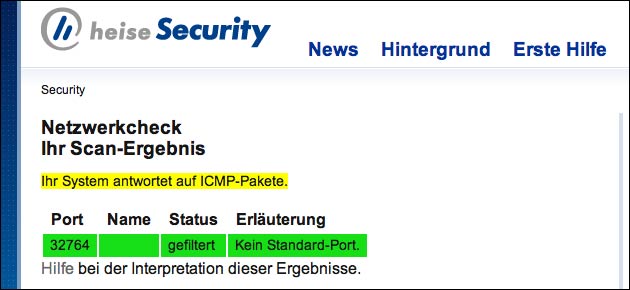

Um zu prüfen, ob man auch aus dem Internet auf den Port 32764 zugreifen kann, hilft der „Heise Netzwerkcheck„. Unter „Art des Scans“ muss dabei „Mein Scan“ ausgewählt und und in das Eingabefeld die Zahl 32764 für den zu testenden Port eingegeben werden. Ist der Router nicht über das Internet auf diesem Port erreichbar, sollte das Ergebnis grün sein:

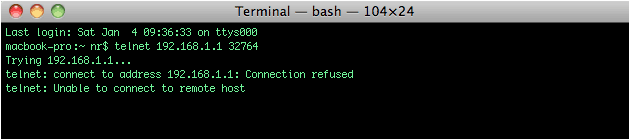

Um den Router auch aus dem Netzwerk zu prüfen, bietet Heise ein Python Skript an, mit dem der Router getestet wird. Wer kein Python-Programm auf seinem Rechner ausführen kann, kann mit der Windows Eingabeaufforderung oder dem MacOS Terminal (unter Programme / Dienstprogramme / Terminal) per Telnet versuchen, auf den Router zuzugreifen:

telnet IP-ADRESSE 32764

Bei IP-ADRESSE muss die IP-Adresse des Routers eingegeben werden, meist ist das 192.168.1.1 oder 192.168.0.1. Die Zahl dahinter steht für den zu prüfenden Port. Laut Heise online sollen betroffene Router die Meldung „ScMM“ oder „MMcS“ zurückgegeben. Ob der Router überhaupt antwortet, lässt sich mit der Port-Angabe „80“ testen: Dieser Port ist für den http-Dienst vorgesehen und sollte eine Rückmeldung geben.

Letzte Computer News:

Mehr Tipps zu Router Sicherheitslücke: Ist mein Router gefährdet?

O2 Kunden aufgepasst: Wer den WLAN-Router von O2 oder der von O2 übernommenen Telefongesellsch...

Update vom 20.02.2014: Eine neue Sicherheitslücke in vier Speedport-Modellen ist bekannt gewo...

DD-WRT, eine Alternative Firmware unter Open Source für Router der Marken Netgear, D-Link, Lin...

Router an Modem angeschlossen - mehrere Geräte über Router bedienen, ist das mög

Router an Modem angeschlossen - mehrere Geräte über Router bedienen, ist das mögEin herzliches Hallo an euch, liebe Community!Ich zerbreche mir momentan den Kopf über ...

- Zwei Router über Wlan mit Onion Router funktion [OpenWRT]?

Ich will bei meinem einen Wlan Router [WAN] über WLAN mit meinen anderen WLAN Router verbinden [Gar...

dlink LTE Router als Modem nutzen und zweiten Router anschließen

dlink LTE Router als Modem nutzen und zweiten Router anschließenHallo zusammen,ich habe den dlink DWR-921 als Router und LTE Modem.Funktioniert auch wunderbar. Nun ...

- 2 router hintereinander... Drucker am 2. router-netz nicht sichtbar....

hallöchenich bin in sachen LAN nicht so die leuchte, und habe ein problem:bei mir sieht es so aus:-...

- FritzBox Router mit Sitecom Router verbinden

Hallo Zusammen!Ich habe einen Blu Ray Player von Samsung, der zwar internetfähig ist, a...

Router Sicherheitslücke: Ist mein Router gefährdet?